Militär und Grenzschutz vertrauen darauf

In über 60 Ländern eingesetzt

Über 30.000 aktive Geräte

Über 2 Mio. Bilder werden täglich von unserer KI analysiert

Was sind die Vorteile des drahtlosen Sicherheitssystems von Reconeyez?

Niedrige Betriebskosten

Reduzieren Sie die Anzahl der Wartungsbesuche dank Cloud-Management und einer

Akkulebensdauer von bis zu 400 Tagen, die mit Solarmodulen verlängert werden kann.

Eliminieren Sie Fehlalarme durch KI-Fehlalarmreduzierung.

Decken Sie den gleichen Bereich mit weniger Kameras ab, dank unserer 35 m großen Erfassungsreichweite.

Hochwertiger Service

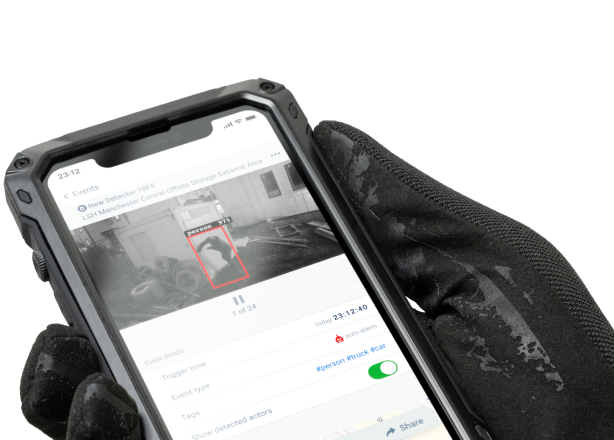

Sofortige Reaktion: Empfangen Sie KI-verifizierte Alarme in 10 Sekunden.

Verbessern Sie die visuelle Verifizierung dank Full-HD-Bildern bei Tag und Nacht.

Sorgenfreiheit unter extremen Bedingungen: Unsere Geräte sind IP67-zertifiziert und für Temperaturen von −40 °C bis +60 °C getestet.

Erreichen Sie neue Kunden

Sichern Sie abgelegene Standorte ohne WLAN und Strom.

Erweitern Sie Ihre geografische Reichweite dank minimaler Standortbesuche.

Für die Bereitstellung von Reconeyez-Geräten sind keine Netzwerkkenntnisse erforderlich.

Einfache Einführung

Neue Geräte sind in 2 Minuten einsatzbereit.

Konfigurieren und verwalten Sie Tausende von Geräten gleichzeitig über die Cloud.

Integrieren Sie die Lösung in Ihre vorhandene Überwachungssoftware.

Wie funktioniert das Reconeyez-System?

Branchen und Anwendungsfälle

Reconeyez wurde ursprünglich auf der Grundlage der Bedürfnisse und des Inputs des estnischen Grenzschutzes entwickelt, um abgelegene Abschnitte der NATO-Außengrenze zu schützen.

Um den Anforderungen des Militärs und des Grenzschutzes gerecht zu werden, konzentriert sich der Entwicklungsprozess von Reconeyez auf den Aufbau eines Sicherheitssystems, das

- nur minimale menschliche Eingriffe erfordert

- sicher und zuverlässig ist

- kosteneffizient ist.

Seit 2018 steht das drahtlose Reconeyez-Sicherheitssystem für den Außenbereich gewerblichen Kunden zur Verfügung.

Hintergrund von Reconeyez